Después de explotar primero el virus Covid 19 para ataques de phishing, los ciberdelincuentes intentan ahora abusar del tema de la vacuna para hacerse con dinero y datos personales. Estos ataques cuestan a las empresas grandes sumas de dinero cada año. El escepticismo ayuda.

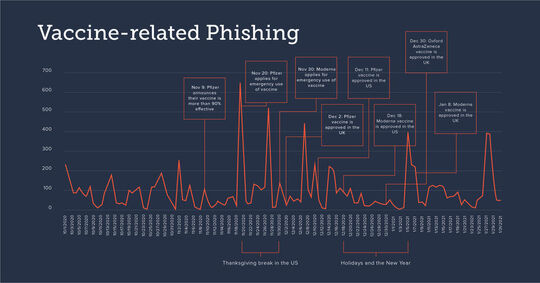

Un análisis de Barracuda realizado entre octubre de 2020 y enero de 2021 muestra que los hackers utilizan cada vez más correos electrónicos relacionados con vacunas en sus ataques de spear-phishing dirigidos. Después de que empresas farmacéuticas como Pfizer y Moderna anunciaran la disponibilidad de las vacunas en noviembre de 2020, el número de ataques de phishing relacionados con las vacunas aumentó un doce por ciento. Desde octubre de 2020 hasta finales de enero, el número medio de ataques de phishing selectivo relacionados con las vacunas aumentó un 26%. Durante las vacaciones, el número se estabilizó, como suele ocurrir con los ataques a empresas:

Si bien la mayoría de los ataques de phishing relacionados con las vacunas analizados fueron ataques de estafa, surgieron dos tipos predominantes de ataques de phishing dirigido que utilizan temas relacionados con las vacunas: Ataques de suplantación de marca y compromiso del correo electrónico empresarial.

En los ataques de suplantación de marca, los ciberdelincuentes utilizaron correos electrónicos de phishing relacionados con vacunas para hacerse pasar por una marca u organización conocida. Los mensajes incluían un enlace a un sitio web de phishing que promocionaba el acceso anticipado a las vacunas, ofrecía vacunas a cambio de un pago o hacía pasar al remitente por un profesional de la medicina que solicitaba información personal para verificar la posibilidad de recibir una vacuna.

Los ataques de compromiso del correo electrónico empresarial (BEC) utilizan a los atacantes para comprometer los correos electrónicos empresariales y hacerse pasar por personas de una organización o sus socios comerciales. Recientemente, estos ataques dirigidos, que han costado a las empresas más de 26.000 millones de dólares hasta la fecha, se han centrado en cuestiones relacionadas con las vacunas. Barracuda descubrió ataques en los que los delincuentes se hacían pasar, por ejemplo, por empleados que necesitaban un favor urgente mientras se vacunaban, o por un especialista en recursos humanos que comunicaba que la empresa había conseguido vacunas para sus empleados.

Los ciberdelincuentes utilizan los ataques de phishing para comprometer y secuestrar las cuentas de las empresas. Una vez dentro de la empresa, los piratas informáticos buscan las brechas útiles en el sistema antes de atacar. En la mayoría de los casos, utilizan cuentas de correo electrónico previamente insospechadas para enviar campañas masivas de phishing y spam al mayor número de personas posible antes de que se descubran sus actividades y se les bloquee una cuenta.

Medidas de protección

¿Cómo puede protegerse de los hackers que utilizan la actualidad para sus propios fines? Hay algunas cosas que hay que tener en cuenta:

- Escepticismo ante cualquier correo electrónico relacionado con la vacuna, como ofertas para recibir la vacuna Covid 19 antes de tiempo, para apuntarse a una lista de espera o para que le envíen la vacuna directamente. Los usuarios no deben hacer clic en los enlaces ni abrir los archivos adjuntos de estos correos electrónicos, ya que suelen ser maliciosos.

Utilización de la inteligencia artificial. Esto se debe a que los estafadores adaptan sus tácticas de correo electrónico para eludir las pasarelas y los filtros de spam. Por lo tanto, es importante utilizar una solución de seguridad que detecte los ataques de spear phishing. Las empresas deben utilizar una tecnología especialmente desarrollada que no se base únicamente en la búsqueda de enlaces o archivos adjuntos maliciosos. Utilizando el aprendizaje automático para analizar los patrones normales de comunicación dentro de la empresa, la solución puede detectar anomalías que podrían indicar un ataque.Proteger contra la toma de cuentas, mediante tecnologías de seguridad adecuadas

- Formación de los empleados para detectar e informar de los ataques

- Fuertes políticas internas de prevención del fraude. Por ejemplo, las empresas deben aplicar políticas sobre el manejo adecuado de la información personal y financiera. Pueden ayudar a sus empleados a evitar costosos errores estableciendo procedimientos para confirmar todas las solicitudes de correo para transferencias y cambios de pago.

Por lo tanto, no es necesario que el usuario se ponga en contacto con la empresa.