¿En diez pasos hacia una empresa segura? Por desgracia, no es tan sencillo. Con el modelo de 10 fases, KnowBe4 quiere dar a los socios y a los clientes finales al menos una hoja de ruta aproximada sobre cómo aumentar su conciencia de seguridad.

Es poco antes de las 17 horas. Beate está empezando a quedarse sin fuerzas. Las cartas de solicitud para un nuevo puesto de trabajo se acumulan en su bandeja de entrada. Trabaja en el departamento de recursos humanos de un fabricante de papel de tamaño medio y, aunque quiere comprobar las solicitudes a fondo, también quiere dar por concluida la jornada. Abre un mensaje. En el archivo adjunto encuentra otro CV, hace clic en él y lee. Sigue así durante media hora hasta que apaga el ordenador y se va a casa. Lo que Beate no sabe: el último correo electrónico fue un ataque de phishing. Y de la noche a la mañana, un ciberdelincuente accede entonces a los datos de la empresa.

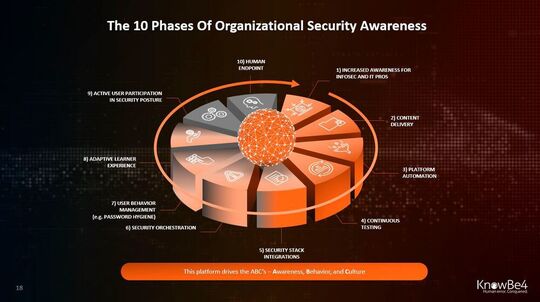

El modelo de las 10 fases

Pero este correo electrónico no fue, desde luego, el primer ataque a la papelera. Según G Data, proveedor de formación en materia de seguridad, una empresa se encuentra cada día con una media de 350 correos electrónicos diferentes de phishing disfrazados de solicitudes de empleo o facturas. La concienciación sobre la seguridad no es una tendencia nueva. Ya en 1992, la Organización para la Cooperación y el Desarrollo Económico (OCDE) publicó unas directrices para la seguridad de los sistemas de información.

El proveedor KnowBe4 también puede echar la vista atrás y contar con una larga experiencia en el suministro de materiales de formación para la concienciación en materia de seguridad para las empresas. KnowBe4 lleva diez años ofreciendo una plataforma de aprendizaje a clientes y socios. La velocidad de aprendizaje varía en función del tamaño de la organización, la ubicación de la empresa y el sector. No obstante, el proveedor ha podido identificar patrones similares y ha dividido la concienciación en materia de seguridad en diez fases. El modelo pretende mostrar a las empresas posibles pasos sobre cómo pueden evolucionar hacia un alto nivel de concienciación en materia de seguridad.

1. Fase: Mayor concienciación de los expertos en seguridad de la información y TI

Aunque sean expertos, los profesionales de TI pueden verse afectados por el phishing. Por lo tanto, deben tener un alto nivel de concienciación en materia de seguridad y reconocer la necesidad de enseñarla.

2. Fase: Suministro de contenidos de sensibilización

Según KnowBe4, las presentaciones se encuentran entre las primeras medidas de transferencia de conocimientos. Hay que reconocer que los resultados de esta forma anticuada de impartir no están muy orientados a los objetivos. No obstante, el fabricante lo clasifica como un primer paso importante para crear al menos unos fundamentos.

3ª fase: automatización de la plataforma

En lugar de una presentación, ahora se está implementando un sistema de gestión del aprendizaje (LMS). La automatización de los procesos de impartición de la formación, así como la personalización de los contenidos, es el segundo paso y marca la tercera fase en la que se encuentra la empresa. "Al automatizar las pruebas repetitivas de los empleados, los responsables de TI tienen más tiempo para desarrollar otras áreas, por ejemplo la caza de amenazas", añade Jelle Wieringa, Security Awareness Advocate en KnowBe4.

4. Fase: Pruebas continuas

Los empleados deben someterse a pruebas periódicas a través de la plataforma después de las formaciones para asegurarse de que los conocimientos adquiridos se han retenido realmente.

5. Fase: Apoyo a través de la tecnología

En esta fase, las formaciones se complementan con la tecnología. KnowBe4 ofrece el botón de alerta de phishing para este propósito. Se implementa en los clientes de correo electrónico de los usuarios finales para que puedan informar de cualquier correo electrónico de phishing al equipo de respuesta a incidentes o al SOC con sólo pulsar un botón. "La tecnología de apoyo al personal en este caso sirve como una herramienta, sólo la pueden utilizar los que saben usarla adecuadamente. Para ello también es necesaria la formación, y el personal debe adquirir experiencia en su uso para poder utilizarlo correctamente. Al final, sin embargo, siempre es la persona la que tiene que decidir, la tecnología no le quita eso", dice Wieringa.

6. Fase: Orquestación de la seguridad

En la siguiente fase, los correos electrónicos notificados se integran en un flujo de trabajo de seguridad que evalúa su nivel de riesgo. En caso de amenaza, el software interviene automáticamente en la bandeja de entrada de todos los usuarios para inutilizar los mensajes maliciosos antes de que se produzcan más daños.

7. Fase: Gestión del comportamiento de los usuarios

Con las métricas de riesgo detalladas tanto de los usuarios individuales como de los grupos de usuarios, las organizaciones pueden ahora crear campañas a medida basadas en el comportamiento de riesgo observado. Además, esta fase destaca el comportamiento incorrecto de las contraseñas y envía módulos de formación personalizados a los empleados identificados como de alto riesgo.

8ª fase: experiencia de aprendizaje adaptativo

La siguiente fase consiste en dar a los usuarios finales acceso a una interfaz de usuario personalizada en la que pueden ver su puntuación de riesgo, recibir premios y participar en formación adicional. En esta fase, las métricas avanzadas también permiten realizar campañas impulsadas por el ML y la IA en las que cada usuario recibe una formación de concienciación de seguridad altamente individualizada.

9ª fase: implicación activa de los empleados en la postura de seguridad global

Aquí, el usuario toma conciencia de su papel en la defensa de la empresa y opta activamente por una formación adicional para reducir su puntuación de riesgo. A estas alturas, el usuario se da cuenta de que él mismo se ha convertido en el endpoint.

10. Fase: El empleado como firewall humano

Cada empleado es suficientemente consciente de los riesgos asociados a la ciberseguridad y toma cada día decisiones inteligentes en materia de seguridad basadas en un claro conocimiento de esos riesgos.

La concienciación es individual

"No siempre es fácil evaluar en qué fase se encuentra una empresa, incluso para los expertos", comienza diciendo Wieringa cuando se le pregunta en qué fase de concienciación en materia de seguridad se encuentra la papelera en la que trabaja Beate. "Puede parecer que ciertos aspectos de una fase están en marcha, pero normalmente no se sabe hasta qué punto estos procesos implementados están funcionando. Un ejemplo para ilustrar. Una empresa despliega campañas de phishing automatizadas que se adaptan a un departamento específico. Pero no se ha desarrollado ninguna campaña para los demás departamentos. Sin embargo, los empleados de los distintos departamentos intercambian información entre sí. Entonces, ¿es suficiente con formar a un solo departamento en particular para alcanzar una nueva etapa? No, al contrario, es importante formar a todos los departamentos para llegar a una nueva fase como empresa"

Si los ejecutivos o responsables de TI quieren saber en qué fase se encuentran concretamente, Wieringa recomienda herramientas como los análisis de impacto empresarial, los marcos de modelización de la ciberseguridad o las evaluaciones de cumplimiento. "Es menos importante saber dónde estás que dónde quieres ir. Los líderes deberían pensar más bien en una hoja de ruta e implicar a toda la organización en esa hoja de ruta. El modelo de las 10 fases es una herramienta que las empresas pueden utilizar en este proceso para mostrar a la dirección lo que la concienciación en materia de seguridad puede y debe hacer".

El objetivo final de la formación, según Wieringa, es el cortafuegos humano. Cada empleado debe tener claro por qué su función es importante para la seguridad y cómo debe comportarse o actuar en su trabajo diario. "La mayoría de las organizaciones proceden de una posición en la que la ciberseguridad suele considerarse un problema de TI. En consecuencia, los directores generales piensan que los directores de informática deben resolver el problema. Esto es un error. La ciberseguridad es algo que afecta a toda la organización. Cada empleado, en toda la organización, tiene que contribuir activamente a ello".

En algún momento, el error de Beate se hará notar. Todavía no el siguiente lunes por la mañana, y quizás ni siquiera el lunes siguiente. Si la papelera tiene suerte, alguien se dará cuenta del ataque lo antes posible e iniciará las contramedidas adecuadas. Una medida a largo plazo debería ser la formación de concienciación de seguridad entre empresas. Hasta entonces, el hacker ya puede moverse por la red de la empresa sin ser molestado.